Por Ing. Genaro Delgado Montalvo. Cofundador de </cyberwag> Cybersecurity Intelligence ([email protected])

Este el último artículo de una serie de 4 entregas. Si no has leído las primeras tres, te recomiendo que hagas click en los siguientes enlaces y no te pierdas la serie completa.

- ¿Qué es y en qué consiste el phishing?

- Conductas Cibercriminales frecuentes: ¿Cómo no caer en un “pemexazo”?

- Spoofing: Los “mensajes” de tu banco que pueden ser un fraude

En esta ocasión estudiaremos a lo que llamo la “madre” de las conductas cibercriminales: Ingeniería Social.

¿Por qué la Ingeniería Social es la madre de las conductas cibercriminales? Porque es la metodología creativa-psicológica que consigue que las personas hagan algo de forma voluntaria que de otra forma no harían y que beneficie al atacante, en otras palabras, es el “arte de manipulación psicológica” .

Prácticamente todos los tipos de ataques, como los que revisamos en las entregas anteriores, tienen como vertical la Ingeniería Social, es decir, aluden a que las personas son los eslabones más débiles en una “cadena” de seguridad.

Podrás tener la contraseña más compleja que se te pudo haber ocurrido, incluso cambiarla diario a través de un algoritmo matemático y alfabético, sin embargo, solo es cuestión que caigas en una de las trampas como SPOOFING y todo se vendrá hacia abajo: tu súper contraseña está comprometida y ahora tu información es vulnerable al menos en el sitio donde la usaste. Y todo esto gracias a la creatividad de la Ingeniería Social.

«Si es humano, es hackeable»

El éxito y proliferación de los ataques de Ingeniería Social ha sido en gran medida causado por el auge y crecimiento del uso de redes sociales, sistemas de mensajería instantánea como WhatsApp, correos electrónicos y la prácticamente digitalización de nuestras vidas a través de nuestros dispositivos móviles. Mientras más avanza la Sociedad de la Información, más creativa es la Ingeniería Social para sus ataques.

En Ingeniería Social se suele decir: “Si es humano, es hackeable”. Esto es triste, pero es cierto, solo hagamos este razonamiento: ¿Qué firewall o antivirus/antimalware se podría instalar en cerebro humano? Y ¿qué protocolo de configuración se seguiría? La verdad es que no hay software o hardware que sirva para que la creatividad psicológica de la Ingeniería Social no pueda atentar contra las propias vulnerabilidades inherentes al ser humano.

Ahora bien, es importante aclarar que la Ingeniería Social no es simplemente una estafa, o un engaño sin más, de hecho, la Ingeniería Social no tiene por qué perseguir un objetivo malicioso o recurrir siempre al engaño o fraude. Cabe remarcar que los métodos de Ingeniería Social suelen ser usados más comúnmente en áreas de terapias psicológicas o incluso en interrogatorios policiales o análisis forenses. De tal manera que el uso de esta metodología también tiene fines constructivos.

Pero en nuestro caso, lo veremos desde el punto de vista de los cibercriminales.

¿Qué hace a un ataque de ingeniería social exitoso?

Para que un ciberataque, desde el punto de vista de Ingeniería Social, sea exitoso, el atacante deberá contextualizar o hacer que tanto el mundo físico como el mundo digital estén dentro de la misma “burbuja” creada para el engaño.

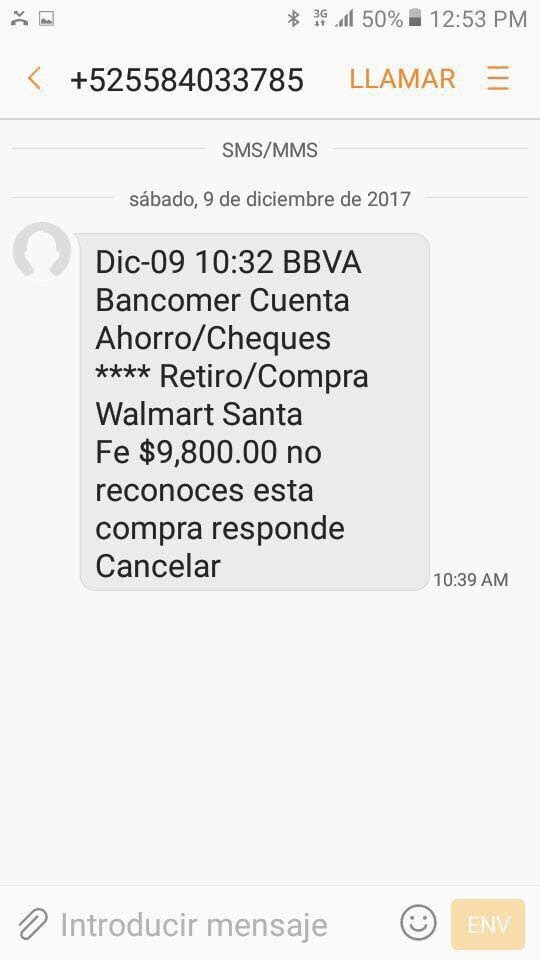

Así es como los ataques a través de las técnicas como PHISHING, SPAM y SPOOFING tienen éxito. Esos envíos de email, SMS o mensajes de WhatsApp nos “pescan”, porque muchos de ellos pueden ser dirigidos, es decir, tienen mayores coincidencias de nuestra información personal.

Por ejemplo, no sería raro que nos llegase un SMS con nuestros nombre de pila, pidiéndonos restaurar nuestra sesión de cuenta bancaria exactamente en la institución donde tenemos nuestra cuenta de débito y cheques, y si no somos cuidadosos, incluso un poco paranoicos, podríamos caer fácilmente.

¿Recuerdas que en el artículo pasado repasamos las sugerencias de CONDUSEF para no vernos expuestos? Incluso escuchamos las recomendaciones y avisos todos los días en la radio, en anuncios de gobierno y bancos, en los que nos advierten que las instituciones bancarias no piden información para ingresar a sus servicios, o que ese tipo de peticiones suelen ser trampas.

Pues bien, muchos de los fraudes bancarios han sido perpetuados por esa irregularidad que en su momento era imperceptible. Ahora, ¿cómo llegó esa información personal al atacante para hacer parecer que era real?

Tal vez nosotros se la pudimos haber dado en algún momento a través de un formulario que llenamos en físico donde venían preguntas relacionadas con nuestro nombre y qué institución de banco preferimos para nuestras cuentas. Recordemos que la Ingeniería Social suele utilizar métodos muy creativos para obtener información que nosotros mismos estamos entregando y que no se obtienen de manera ilícita.

¿Cuáles son las metodologías de ingeniería social más utilizadas en los ciberfraudes?

- Ataque vía llamada telefónica (Phone SPOOFING). El atacante realiza una llamada telefónica a la víctima haciéndose pasar por alguien más, como un técnico de soporte o un empleado de una institución financiera donde tenemos nuestras cuentas bancarias.

- Ataque vía SMS (SMS SPOOFING). El atacante envía un mensaje SMS a la víctima haciéndola creer que el mensaje es parte de una promoción o un servicio, si la víctima lo responde puede revelar información personal y “abrir la puerta” a una estafa más elaborada.

- Ataque vía Internet (PHISHING y SPAM). Los ataques más comunes son vía correo electrónico o conversando con personas específicas en salas de chat como Reddit, servicios de mensajería tipo WhatsApp o foros blogs.

- Trashing. Consiste en buscar información relevante en la basura, como: agendas telefónicas, anotaciones, recibos de teléfono, luz, recibos bancarios, unidades de almacenamiento aparentemente inservibles (CD’s, USB’s, etcétera), entre muchas otras cosas.

- Crear una situación hostil. El ser humano siempre procura alejarse de aquellos que parecen estar locos o enojados, o en todo caso, salir de su camino lo antes posible. Crear una situación hostil justo antes de un punto de ataque, provoca el suficiente estrés para no revisar al atacante o responder sus preguntas. Este tipo de ataques son muy comunes en los cajeros automáticos donde los atacantes intercambian tarjetas de crédito o débito de la víctima para ser clonadas.

- Leer el lenguaje corporal. Un ingeniero social experimentado puede hacer uso y responder al lenguaje corporal. El lenguaje corporal puede generar, con pequeños, detalles una mejor conexión con la otra persona. Si la víctima parece nerviosa, es bueno reconfortarla. Si está reconfortada es vulnerable. Actualmente es muy usado en los cajeros automáticos, incluso al salir de los centros comerciales, siendo “ayudados” por extraños amables.

- Explotar la sexualidad. Técnica casi infalible. Las mujeres que juegan con los deseos sexuales de los hombres. Probablemente suenen raro, pero eso es aprovechar la biología a favor… ¿alguna vez te has preguntado por qué en empresas de telemarketing de dudosa procedencia, contratan a mujeres con acento colombiano o venezolano, para hacer llamadas a varones mexicanos, sobre supuestos préstamos preautorizados o cualquier otro servicio financiero sospechoso?

Kevin Mitnick, el hacker social más reconocido alguna vez dijo: “Puedes gastar una fortuna en tecnología y servicios… y aún así, tu infraestructura de red podría estar vulnerable a la forma más vieja de manipulación”.

Como lo hemos venido diciendo a través de esta serie de artículos, la seguridad de la información no sólo debe entenderse como un conjunto de elementos técnicos y físicos, sino como un proceso cultural de personas y organizaciones. Si el usuario es el eslabón más débil, deben existir controles que ayuden a disminuir el riesgo que este pueda representar, y estos empiezan con concientizarnos y estar continuamente informados de las técnicas y herramientas que los cibercriminales están implementando para volcar un poco nuestras vidas digitales con repercusiones en nuestras vidas en el mundo de los átomos.